아이네트호스팅

주메뉴

웹 방화벽이란?

웹 사이트는 기업과 고객을 연결하는 핵심 창구로 365”24시간 모든 사용자에게 개방되어 서비스 됩니다.

그러나 모든 사이트가 모든 외부 공격에 노출되어 있다는 의미와도 같습니다. 특히 웹이 널리 일반화 되면서 해킹 사고의 공격 목표도 웹사이트로 집중되는 추세를 보이고 있습니다.

그러나 모든 사이트가 모든 외부 공격에 노출되어 있다는 의미와도 같습니다. 특히 웹이 널리 일반화 되면서 해킹 사고의 공격 목표도 웹사이트로 집중되는 추세를 보이고 있습니다.

웹 방화벽이 왜 필요하죠?

최근의 해킹 패턴은 공개된 웹 서비스를 통해서 이루어지고 있습니다. 특히, SQL Injection의 경우 데이터 위변조 뿐만 아니라 데이터 누출까지 되는 등 매우 심각합니다. 이러한 원인은 취약한 웹사이트 코드 개선을 통한 보안강화가 필요하지만, 중대규모 서비스의 경우 초기 개발 비용보다 유지보수 비용이 더 많이 소요 되는게 현실입니다. 이러한 현실에서의 최적 보안 도구로서 웹방화벽이 필요합니다. 웹 방화벽 서비스는 웹 페이지로 접속하는 모든 유해한 트래픽을 모니터링 하고, 외부 공격으로 부터의 취약점을 방어할 수 있는 막강한 기능을 가지고 있습니다. 또한 웹 소스코드의 취약점을 웹 서버 앞에서 방어 해줌으로써 웹 소스코드 수정의 부담을 줄여줍니다. 아이네트호스팅의 웹 방화벽 서비스는 웹 해킹공격에 대해 우수한 해킹차단 서비스를 제공하여 고객의 데이터 보호와 비즈니스의 안정을 위해 도움을 드릴 것입니다.

방화벽 및 IPS와 웹 방화벽의 기능 비교

| 구분 | 방화벽 | IPS | 웹 방화벽 |

|---|---|---|---|

| 내용 |

* 웹 애플리케이션 취약점 공격 방어 불가능

* 웹 프로토콜(HTTP, HTTPS)에 대한 제어 불가능(80, 443Port)하며, 정상적인 통신으로 간주 * 임무의 초점은 네트워크 인프라를 보호하는 데 있음 |

* 웹 어플리케이션 소소코드 자체의 취약점을 보호하지 못함 * HTTP, HTTPS에 대한 보안능력이 있기는 하나 미흡함 * SSL통신에 대한 방어 능력 없음 * 시그니처 방식으로만 탐지하므로, 지속적인 업데이트가 필요하며 세부 정책 구현이 불가능함 | * 웹 애플리케이션 취약점 공격에 효과적으로 대응하는 웹 어플리케이션 전문 방화벽 * HTTP, HTTPS에 대한 강력하고 전문적인 보안 가능 * False Positive의 가능성 없음 * Positive Security Model 구현으로 알려지지 않은 공격에 대해 원천적으로 차단 가능 * DB의 필드 별 보호가 가능 |

Web Application 보안의 위협 요소

| Firewall, IDS, IPS 등의 Network 보안제품들이 가진 취약점을 이용한 공격 증가 |

|---|

- 외부에 공개된 웹 서비스로 HTTP(80), HTTPS(443) 프로토콜에 대한 보안능력 미흡

- 외부에 공개된 웹 서비스로 HTTP(80), HTTPS(443) 프로토콜에 대한 보안능력 미흡- IDS는 80/443 포트를 사용하는 트래픽에 대해서는 너무 많은 False Positive 경고를 발생하거나, 우회 공격과 SSL 패킷에 대해서는 방어능력이 없음 - IPS는 웹 보안에 대해서는 패킷 필터링 방식의 한계로 인해 검사 정확도 결여 및 SSL통신에 대해 검사가 불가능하므로 웹 보안에 취약 |

| Web 프로그램의 설정 오류나 개발 오류로 인한 보안 문제 |

- 설계 단계에서부터 취약점을 고려하지 않고 구축된 웹 어플리케이션에 대한 취약점 수정은 거의 신규개발과

- 설계 단계에서부터 취약점을 고려하지 않고 구축된 웹 어플리케이션에 대한 취약점 수정은 거의 신규개발과 동일한 수준의 비용과 시간이 소요 - DB나 시스템의 ID, password 추출 가능성 상존 - 웹 어플리케이션의 취약점을 이용한 홈페이지 변조, 사용자 ID도용, 관리자(root) 권한 획득, 중요정보 획득 |

| 새롭게 발생하는 해킹 방법에 대한 실시간 대처 방안 필요 |

- Zero-day 공격에 대한 대처 필요

- Zero-day 공격에 대한 대처 필요

|

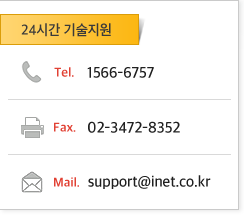

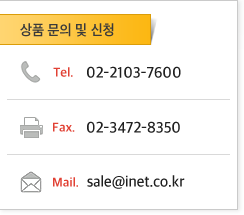

상품에 대한 상세한 상담을 원하시면 언제든지 연락 주십시오.

상품에 대한 상세한 상담을 원하시면 언제든지 연락 주십시오. 이메일

이메일  전화 문의

전화 문의